Tokenim抓包:完整指南与实用技巧

---

什么是Tokenim抓包?

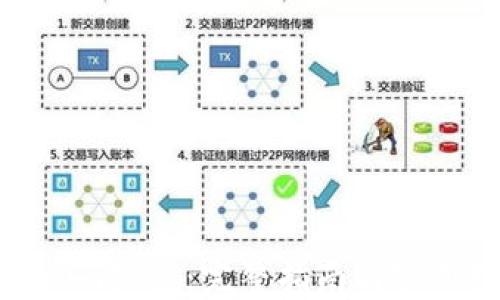

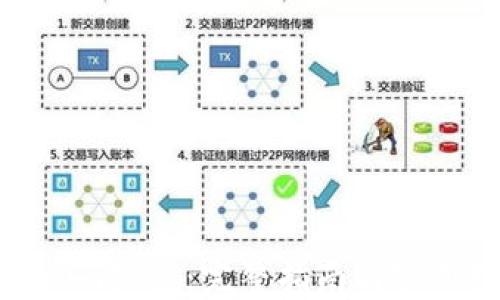

在网络安全和数据分析领域,抓包技术是一种重要的工具,它能够帮助开发者和安全专家监测和分析网络流量。Tokenim抓包,正是利用这一技术来获取和分析Tokenim应用程序的数据包。Tokenim是一个相对新颖的工具,在新一代的区块链和加密货币平台中应用广泛。通过抓取和分析Tokenim的数据包,用户能够清楚了解其请求和响应的结构,从而自己的代码或增强应用的安全性。

Tokenim抓包的基本原理

抓包的基本原理是通过网络接口嗅探器(sniffer)监控网络流量,截取传输中的数据包。数据包中含有传输的请求和响应信息。Tokenim抓包通常使用一些开源或商业工具,如Wireshark、Fiddler等,通过不同的网络协议抓取数据。在抓包的过程中,用户能够查看到HTTP、HTTPS和WebSocket等协议的通信数据,这些数据对于调试和逆向开发非常有用。

Tokenim抓包的工具和软件

在进行Tokenim抓包时,有许多工具可以选择。以下是一些常用的抓包工具:

- Wireshark:最常用的网络协议分析工具,支持许多不同类型的数据包抓取,并提供详细的可视化解析。

- Fiddler:主要用于HTTP和HTTPS流量分析,具有便捷的界面,适合快速调试API。

- Charles Proxy:功能强大的调试代理,可以用来分析HTTP和HTTPS请求,支持多种平台。

- Postman:虽然主要是API测试工具,但也支持抓取和分析HTTP请求,可以用于初步的抓包需求。

如何进行Tokenim抓包?

进行Tokenim抓包的步骤如下:

- 选择抓包工具:根据需求,选择合适的抓包工具。

- 配置代理:如果使用Fiddler或Charles等工具,需要配置手机或其他设备的网络代理,确保流量通过抓包工具。

- 启动抓包:打开选定的工具后,开始抓取网络流量。

- 进行应用操作:在Tokenim应用中执行特定操作,如登录、交易等,令其生成请求。

- 分析数据包:在抓包工具中,查看生成的数据包,分析请求和响应的内容。

Tokenim抓包的应用场景

Tokenim抓包有多种实际应用场景:

- API测试:开发者可以查看API的请求和响应,验证其工作是否正常,并根据需要进行。

- 安全性分析:通过抓包,安全专家能够识别潜在的安全漏洞,评估应用的安全性。

- 数据调试:当应用出现问题时,开发者可以借助抓包技术快速定位问题所在。

- 逆向工程:研究人员可以通过分析抓取的数据包,了解Tokenim的内部逻辑和通信方式。

- 性能监控:抓包也能用于监控应用的性能,通过分析响应时间和数据包大小等,性能。

Tokenim抓包的注意事项

在进行Tokenim抓包的时候,有几个注意事项需要留意:

- 法律合规:确保抓包行为符合当地法律法规,未经许可抓取他人数据可能会引起法律问题。

- 数据敏感性:抓取过程中可能涉及用户信息或敏感数据,务必妥善处理这些信息,确保安全。

- 网络环境:选择稳定的网络环境,避免因网络问题导致抓包数据不完整或丢失。

- 保护技术隐私:在进行研究或开发时,保护技术和应用的知识产权,避免不必要的技术泄密。

常见问题解答

1. 如何处理HTTPS抓包的SSL证书问题?

在进行HTTPS抓包时,可能会遇到SSL证书相关的问题,因为抓包工具需要解密网络流量。为了顺利进行抓包,通常需要在设备上安装抓包工具生成的根证书。以下是一些具体步骤:

- 生成根证书:在抓包工具(如Fiddler或Charles)中生成根证书。这些工具会提供明确的指导,教你如何进行编号。

- 安装证书:将生成的根证书安装到操作系统或设备上。在手机上安装时,需要将手机的证书信任级别设置为“信任”状态。

- 设置代理:确保设备的网络设置指向抓包工具作为代理,这样才能截获HTTPS请求。

安装证书和配置代理后,再次尝试抓包,应该能够成功解密HTTPS流量。注意,要在处理完抓包后及时移除已安装的根证书,以保障网络安全。

2. Tokenim抓包结果如何分析?

分析Tokenim抓包结果是抓包过程的关键一步。通过抓取的网络流量,用户可以查看HTTP请求和响应头、状态码、数据内容等信息。以下是一些分析和取用数据包的方法:

- 查看请求头和响应头:请求头中包含了类型、授权信息、cookie等,响应头中可以看到状态码、内容类型等,帮助用户理解请求的处理过程。

- 分析数据格式:对于大部分API,数据多以JSON或XML格式返回,用户可以用在线格式化工具将其格式化,提升阅读体验。

- 捕获请求参数:在抓包结果中,特别留意请求的URL参数和POST数据,这些信息对于理解API的行为至关重要。

结合项目需求,开发者可以提取出关键信息,用于后续的开发和测试工作。

3. 如何使用抓包工具调试API?

使用抓包工具调试API是开发过程中不可或缺的环节,能帮助开发者定位问题和接口设计。具体步骤如下:

- 配置抓包工具:安装并配置抓包工具,确保能够正常启动并抓取相关请求。

- 发送API请求:在Postman等工具中发送需要调试的API请求,观察抓包工具中是否能捕获到相关流量。

- 分析响应:查看API服务器的响应信息,确认返回的数据是否符合预期,包括状态码和响应时间等。

- 调优接口:如果发现问题,调整API接口的实现,经过验证后再次发起请求进行尝试。

调试API时,抓包工具不仅有助于分析请求错误,还能帮助分析性能瓶颈。

4. Tokenim抓包与逆向工程的关系是什么?

Tokenim抓包与逆向工程密切相关,二者在技术实现上存在交集。通过抓取Tokenim的网络流量,逆向工程师能够获取应用程序的通信逻辑和数据结构,逐步理解其内部机制。以下是两者的关系解读:

- 交互分析:通过Tokenim抓包,逆向工程师可以捕获应用与服务器之间通讯的详细信息,从而分析交互流程和数据传输方式。

- 技术验证:逆向工程师能够验证其逆向推导出来的逻辑是否正确,通过对比抓包和逆向的结果,验证思路。

- 安全检测:分析抓包内容中可能存在的安全漏洞,为后续的逆向分析提供依据,帮助其加强安全防护措施。

因此,Tokenim抓包不仅有助于安全性分析,还有助于了解应用程序的设计和实现思路,是逆向工程的重要手段之一。

5. 抓包过程中如何避免数据丢失?

在抓包过程中,数据丢失可能会影响分析结果和调试效率。为避免此类问题,用户可以采取以下措施:

- 稳定的网络环境:选择速率较高、延迟较低的网络,避免在网络不畅的环境下进行抓包。

- 合理配置工具:确保抓包工具的配置符合项目需求,比如调整抓包过滤器,避免过多的无关流量干扰数据捕获。

- 及时保存数据:定期将捕获到的数据包保存到本地,避免出现数据溢出而导致的丢失情况。

- 适当进行分流:在需要抓取大量数据的场景中,可以考虑对流量进行分流和划分,分批抓取,确保护捕获的信息完整。

遵循以上策略,提升抓包的有效性,确保能够获取有价值的数据。

总结

Tokenim抓包不仅是网络调试和安全分析的必要环节,同时也是对数据流进行深入理解的有效手段。通过掌握各种抓包工具、分析技巧、注意事项等信息,用户能更高效地完成相关任务。同时,抓包所带来的潜在法律与技术风险,也需引起重视,通过合法合规的方式开展抓包工作,将有助于提升网络安全的整体水平。