深入解析Tokenim风险软件:

2025-07-01

在数字化时代,网络安全成为企业和个人用户面临的重大挑战。在这一背景下,各种类型的风险软件应运而生,以保护用户的数据安全和隐私。Tokenim风险软件就是其中之一。本文将详细介绍Tokenim风险软件的功能、工作原理、优缺点及其潜在风险,帮助用户了解其使用的必要性和风险管理的技巧。

Tokenim风险软件旨在提供全面的网络安全保护。其主要功能包括:

Tokenim风险软件通过多层次的保护机制来确保用户的网络安全。以下是其主要工作原理:

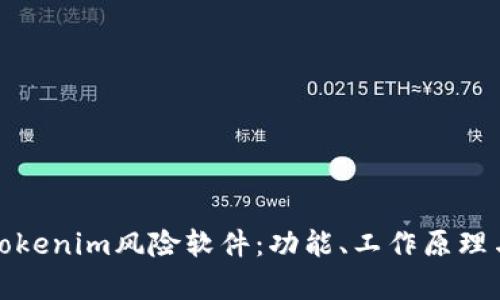

首先,Tokenim会对用户的各种数据进行分类,识别出敏感信息。这一步骤是通过深度学习和人工智能技术实现的,让软件能够自动识别并标记出需要保护的数据。

在对数据进行处理后,Tokenim使用加密技术将敏感数据转换成不可读的格式。这意味着即使黑客成功获取了这些数据,也无法将其转换回原始格式,从而减少数据泄露的风险。

同时,Tokenim会持续监控网络活动,对可疑行为进行记录并发出警报。通过分析用户的行为模式,Tokenim可以快速识别出异常并采取相应措施,如临时禁用账户。

任何软件都有其优缺点。Tokenim风险软件也不例外,以下是其主要优缺点:

尽管Tokenim风险软件有着诸多保护功能,但用户也需要意识到潜在的风险:

首先,如果Tokenim软件本身出现漏洞,黑客可以利用这些漏洞突破安全防线。这要求软件开发者不断更新和修复漏洞。

其次,保护措施过于严格可能会影响用户的正常使用。例如,在某些情况下,Tokenim可能会阻止正常的操作,导致用户无法访问自己的数据或资源。

最后,任何软件的保护措施都无法做到绝对安全,用户仍然需要采取其他措施来增强安全性,如定期更新密码和监控账户活动。

Tokenim风险软件适用于多种行业和场景,包括但不限于金融、医疗、教育和电子商务等领域。其主要目标是保护敏感数据,防止数据泄露和网络攻击。

在金融行业,Tokenim可以保护客户的财务信息和交易数据,确保交易安全和用户隐私。在医疗行业,Tokenim能够保护患者的健康记录,以及与疾病相关的敏感信息。在教育领域,该软件可以帮助保护学生的个人信息和学术记录,防止数据泄露。

此外,对于电商平台,Tokenim可以保护用户的支付信息,确保交易的安全。因此,用户之间的互动和交易在一定程度上依赖于Tokenim提供的安全保障。

评估Tokenim性能可以通过几个指标进行:

首先,用户可以通过安全事件的检测和响应时间来评估Tokenim的实时监控能力。较短的响应时间通常意味着更高效的监控能力和防御力度。

其次,评估Tokenim的数据加密能力也是一个重要指标。了解其使用的加密算法是否符合行业标准,以及在实际应用中是否能够有效保护敏感数据。

再次,用户可以参考其他企业或组织对Tokenim的使用情况及评价,包括客户反馈和案例研究。此外,定期进行安全评估和压力测试,以确认Tokenim在实际应用中的表现和稳定性。

随着网络攻击和数据泄露事件频发,网络安全软件市场正在快速增长。Tokenim作为其中的一员,其市场趋势也体现出了一定的优势。

根据市场调研机构的数据显示,网络安全防护软件的需求预计将在未来几年持续上升。企业不断投入资源来提升其网络安全防护能力,这给Tokenim等风险软件带来了发展机遇。

此外,随着云计算和人工智能的发展,Tokenim也在不断其功能,以适应市场变化。通过智能化的风险评估和防御机制,Tokenim能够为用户提供更为先进的安全解决方案。

Tokenim可以与多种安全软件集成,以增强网络安全保护。集成过程通常包括API的兼容性和数据交换。

例如,Tokenim可以与防火墙、入侵检测系统(IDS)以及反病毒软件等其他安全解决方案联动。这种集成能够实现数据共享,形成全面的防护网络。当某一软件识别到安全事件时,可以通过Tokenim发出警报,从而减少响应时间并提高治理效率。

在集成时,用户需要确保各个软件之间的数据兼容性,必要时可咨询专业技术人员。通过有效的集成,Tokenim能够在多层次上增强用户的网络安全防护能力。

为了提高Tokenim的使用效果,用户可以采取以下几种策略:

首先,定期更新Tokenim的软件版本,以确保拥有最新的安全补丁和功能。此外,用户需要根据自身的实际需求定制Tokenim的配置,这样可以最大限度地发挥其功能。

其次,用户应保持对新出现的网络威胁的敏感度,定期参加相关的培训和学习,增强自身的安全防护意识。同时,保持对Tokenim的使用记录进行分析,从中发现潜在的问题和改进的空间。

最后,企业也应该建立一套完整的安全管理体制,用户与Tokenim的使用相结合,形成抵御网络攻击的合力。这不仅可以提高Tokenim的使用效果,也能提升整个组织的网络安全水平。

综上所述,Tokenim风险软件是一种多功能的网络安全工具,能有效保护用户的数据安全。然而,使用Tokenim也要注意其中的潜在风险,并通过提高安全意识和采取适当的措施来最大程度地减少风险。希望本文的详细分析能帮助您更好地理解Tokenim风险软件及其应用。可以说,在网络安全的挑战日益增加的今天,Tokenim无疑是一个值得考虑的选择。无论是个人用户还是企业,合理运用Tokenim都能在复杂的网络环境中,为您提供一层保障。